Automatiza tus correos sin perder el toque personal: aprende a usar la combinación de correspondencia

Este post nace de una necesidad que tenía desde hace mucho tiempo: lograr una combinación de correspondencia a través de mi correo institucional en Gmail. A pesar de haberlo intentado en varias ocasiones, no había obtenido los resultados esperados.

Pero como suele pasar… el tiempo avanzó y, como buena aliada, ¡la inteligencia artificial llegó al rescate!

En la gestión de proyectos, especialmente en el ámbito tecnológico, es común llevar a cabo procesos de adquisición de equipos, suministros, insumos y servicios. Estos procesos implican diversas etapas, tales como el estudio de mercado, la invitación a proveedores (ya sea directa o mediante procesos de selección, dependiendo de factores como la disponibilidad presupuestal, requerimientos específicos o condiciones normativas como la ley de garantías), la evaluación de propuestas, la revisión documental, la elaboración de órdenes de compra o contratos, la ejecución, el recibo a satisfacción y, finalmente, el cierre.

En este contexto, realizar un estudio de mercado robusto, con una amplia diversidad de oferentes, permite estimar de manera más precisa el presupuesto requerido para una compra o contratación. Sin embargo, no es recomendable enviar una única solicitud con copia a todos los proveedores, ya que esto puede afectar la transparencia y la calidad de las respuestas. Lo ideal es realizar solicitudes más cercanas y personalizadas, que fomenten una oferta comercial clara y competitiva.

Ahora bien, ¿qué sucede cuando contamos con una base de datos de 10, 20 o incluso 30 proveedores? ¿Debemos enviar correos individuales uno a uno? La respuesta es no. Para ello existe la combinación de correspondencia.

Hace algunos años, este proceso se realizaba principalmente con herramientas como Microsoft Office y Outlook. Sin embargo, hoy en día, con la diversidad de plataformas de correo electrónico institucionales y personales, como Gmail, los procedimientos han evolucionado y requieren nuevas alternativas.

Pensando en gerentes de procesos, líderes de proyectos, profesionales de compras y en general en cualquier persona que necesite enviar correos masivos de manera personalizada y eficiente, surge este post como una guía práctica para facilitar este proceso.

Con ayuda de Gmail y Google Sheets, puedes enviar correos personalizados a múltiples destinatarios en pocos minutos, evitando el trabajo manual y reduciendo errores. Implementar esta práctica es una excelente forma de optimizar tu trabajo diario y aprovechar mejor las herramientas digitales disponibles. Con esta herramienta puedes:

- Enviar correos masivos personalizados

- Ahorrar tiempo en comunicaciones repetitivas

- Mantener una comunicación más organizada

- Mejorar la eficiencia en tus procesos administrativos

Sin embargo, Gmail por sí solo no tiene esa función como Microsoft Outlook con Microsoft Word. En el ecosistema de Google Workspace se hace usando Google Sheets + una extensión o Apps Script.

A continuación, explicaré una forma sencilla de hacerlo. Existen otras maneras, pero en este post trabajaremos esta:

Con una extensión llamada Yet Another Mail Merge

- Inicia sesión en tu cuenta de correo de Gmail.

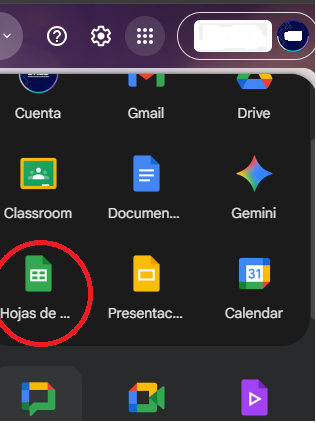

- Abre Google Sheets.

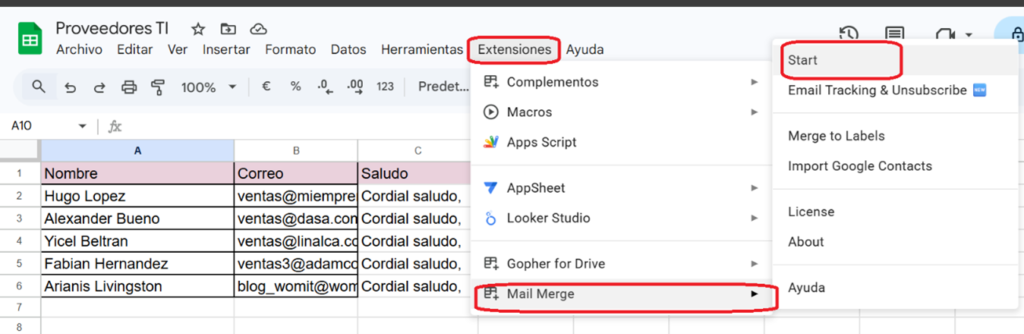

3. Crea una tabla así (es un ejemplo, puede contener el número de columnas que requieras):

4. Ve a Extensiones → Complementos → Obtener complementos.

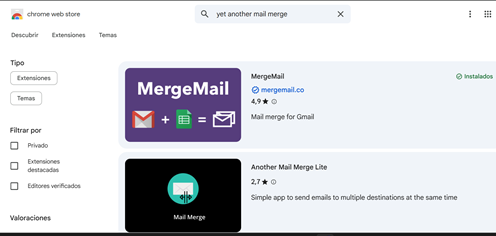

5. Busca Yet Another Mail Merge.

6. Instálalo.

Luego:

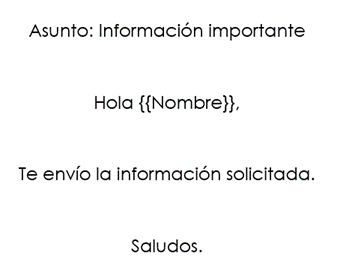

7. Redacta el correo en Gmail como borrador.

Ejemplo:

8. En Sheets ve a Extensiones → Yet Another Mail Merge → Start Mail Merge.

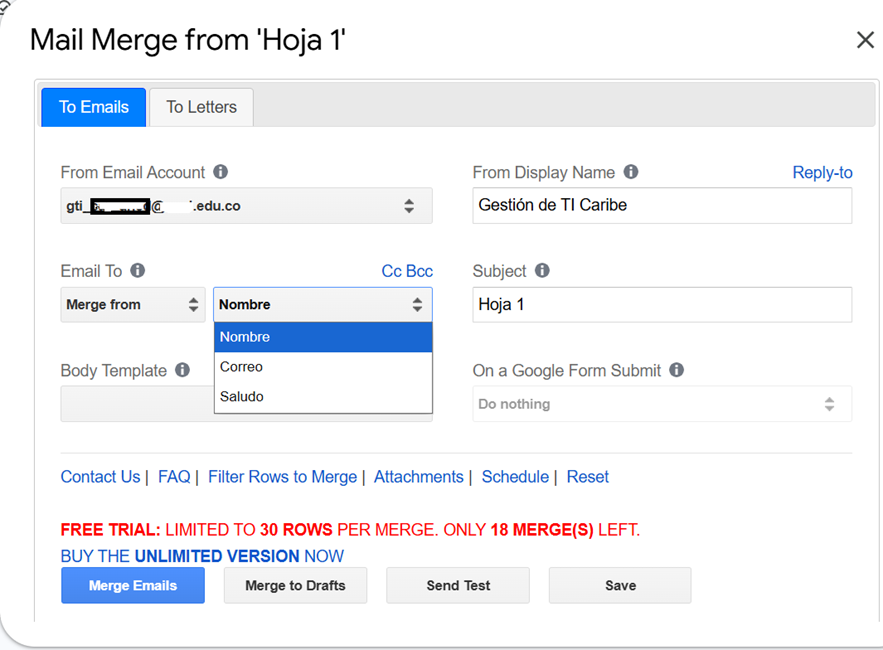

9. En este cuadro se escogen los campos a utilizar y en body template se escoge el borrador de Gmail que se creó previamente, o se puede elaborar el correo ahí directamente.

En el botón de send a test, nos envía un prueba para que veamos como recibirán el correo nuestros destinatarios.

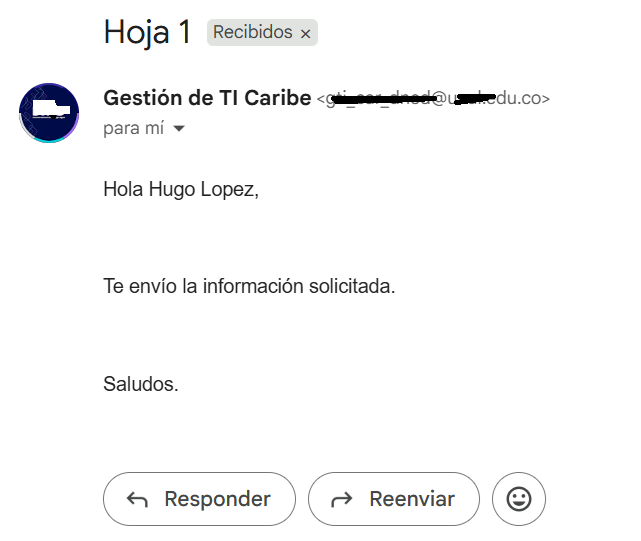

El correo de prueba que nos llega, tiene el nombre del primer destinatario de la lista.

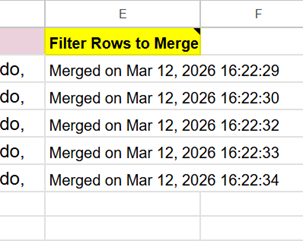

10. Luego de ver que todo está como deseamos, presionamos el botón “merge email” y El sistema envía los correos personalizados automáticamente. Para validarlo, podemos mirar la hoja de cálculo, y ahí aparece una columna que dice la fecha y hora de los envíos.

Para validarlo o confirmar, podemos revisar en correos enviados.

11. Como el complemento quedo instalado en nuestro correo, se puede observar en la parte superior, el botón de merge.

Como podemos apreciar, hacerlo por primera vez tiene varios pasos, pero luego de tener el complemento, es solo presionar el botón y seguir los mismos pasos del punto 8 en adelante.

Ventajas de este método

- Cada persona recibe un correo personalizado.

- Puedes enviar muchos correos en minutos.

- Puedes ver quién abrió el correo (si activas tracking).

Optimiza tu tiempo, mejora tu comunicación y automatiza tus correos sin perder el toque personal. ¡Empieza a usar la combinación de correspondencia y transforma la forma en que envías tus correos!

Por. Arianis Livingston

#ProductividadDigital #Automatización #HerramientasDigitales

0 1